imágenes falsas

Los estafadores están trabajando horas extras para hacer anónimas sus actividades ilícitas en línea utilizando los dispositivos de miles de usuarios desprevenidos, como lo demuestran dos informes no relacionados publicados el martes.

El primero, de la firma de seguridad Lumen Labs, informa que alrededor de 40.000 enrutadores domésticos y comerciales se han integrado en una empresa criminal que anonimiza la actividad ilícita en Internet, y que cada día se agregan mil nuevos dispositivos. El malware responsable es una variante de La luna, una familia de códigos maliciosos que se remonta al menos a 2014. En sus inicios, TheMoon infectaba casi exclusivamente los enrutadores de la serie Linksys E1000. A lo largo de los años, él ramificado para apuntar a Asus WRT, cámaras de red Vivotek y varios modelos D-Link.

En los años transcurridos desde su debut, el comportamiento de autopropagación de TheMoon y su creciente capacidad para comprometer una amplia base de arquitecturas han permitido una curva de crecimiento que ha atraído la atención en los círculos de seguridad. Más recientemente, la visibilidad de la botnet de Internet de las cosas ha disminuido, lo que sugiere que era inerte. Para sorpresa de los investigadores del Black Lotus Lab de Lumen, durante un solo período de 72 horas a principios de este mes, TheMoon agregó 6.000 enrutadores ASUS a sus filas, una indicación de que la botnet es más poderosa que nunca.

Más sorprendente que el descubrimiento de más de 40.000 enrutadores infectados para pequeñas oficinas y oficinas domésticas ubicados en 88 países es la revelación de que TheMoon inscribe a la gran mayoría de los dispositivos infectados en Faceless, un servicio vendido en foros criminales en línea para anonimizar actividades ilícitas. El servicio proxy llamó la atención el año pasado después de este perfil por KrebsOnSecurity.

«Esta red global de enrutadores SOHO comprometidos brinda a los actores la capacidad de eludir algunas herramientas de detección estándar basadas en la red, particularmente aquellas basadas en geolocalización, bloqueo independiente basado en sistemas o aquellas que se centran en el bloqueo TOR», investigadores de Black Lotus. escribió el martes. Agregaron que “el 80% de los bots sin rostro están ubicados en Estados Unidos, lo que implica que las cuentas y organizaciones en Estados Unidos son los objetivos principales. Sospechamos que la mayor parte de la actividad delictiva probablemente consista en la pulverización de contraseñas y/o la filtración de datos, particularmente en el sector financiero.

Los investigadores agregaron que los métodos más tradicionales para anonimizar el comportamiento ilícito en línea pueden haber perdido el favor de algunos delincuentes. Las VPN, por ejemplo, pueden registrar la actividad del usuario a pesar de que algunos proveedores de servicios afirman lo contrario. Los investigadores dicen que la posibilidad de que Tor anonimice la suplantación del navegador también puede haber asustado a algunos usuarios.

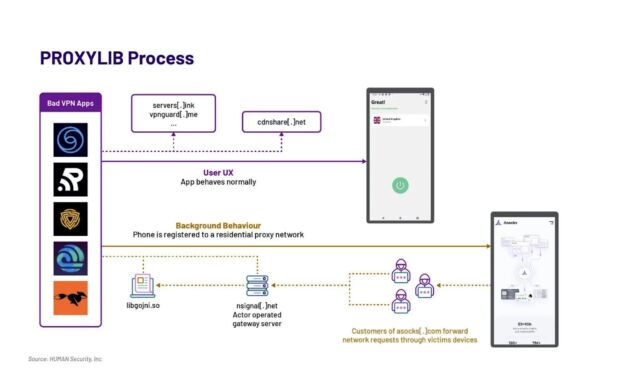

El segundo mensaje provino de Satori Intelligence, el brazo de investigación de la empresa de seguridad HUMAN. Informó haber encontrado 28 aplicaciones disponibles en Google Play que, sin el conocimiento de los usuarios, registraron sus dispositivos en una red proxy residencial de 190.000 nodos en su punto máximo para anonimizar y ocultar el tráfico de Internet de otros.

HUMANO

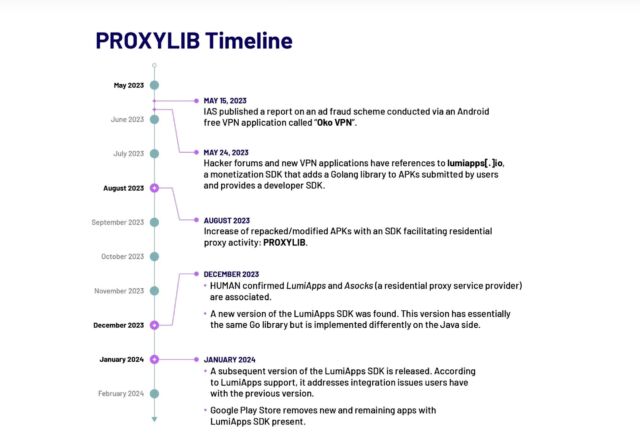

ProxyLib, el nombre que Satori le dio a la red, tiene sus raíces en Oko VPN, una aplicación que fue eliminada de Play el año pasado después de haber sido expuesta. Uso de dispositivos infectados para fraude publicitario.. Todas las 28 aplicaciones descubiertas por Satori copiaron el código VPN de Oko, convirtiéndolas en nodos en el servicio de proxy residencial de Asock.

HUMANO

Luego, los investigadores identificaron una segunda generación de aplicaciones ProxyLib desarrolladas a través de Lumiapps.[.]io, un kit de desarrollo de software que implementa exactamente las mismas funcionalidades y utiliza la misma infraestructura de servidor que Oko VPN. El SDK de LumiApps permite a los desarrolladores integrar su código personalizado en una biblioteca para automatizar procesos estándar. También permite a los desarrolladores hacer esto sin tener que crear una cuenta de usuario o recompilar el código. En su lugar, pueden cargar su código personalizado y luego cargar una nueva versión.

HUMANO

«Satori observó a personas que usaban el kit de herramientas LumiApps en la naturaleza», escribieron los investigadores. “La mayoría de las aplicaciones que identificamos entre mayo y octubre de 2023 parecen ser versiones modificadas de aplicaciones legítimas conocidas, lo que indica además que los usuarios no necesariamente necesitan tener acceso al código fuente de la aplicación para editarlo usando LumiApps. Estas aplicaciones se denominan en gran medida «mods» o se marcan como versiones parcheadas y se comparten fuera de Google Play Store.

Los investigadores no están seguros de si los 190.000 nodos que componían Asock en su apogeo estaban formados exclusivamente por dispositivos Android infectados o si incluían otros tipos de dispositivos comprometidos por otros medios. De todos modos, esta cifra indica la popularidad de los servidores proxy anónimos.

Las personas que quieran evitar que sus dispositivos se incluyan en dichas redes deben tomar algunas precauciones. La primera es resistir la tentación de seguir utilizando dispositivos una vez que ya no sean compatibles con el fabricante. La mayoría de los dispositivos introducidos en TheMoon, por ejemplo, han llegado al final de su vida útil, lo que significa que ya no reciben actualizaciones de seguridad. También es importante instalar actualizaciones de seguridad de manera oportuna y deshabilitar UPnP a menos que exista una buena razón para permanecer habilitado, luego permitirlo solo para los puertos necesarios. Los usuarios de dispositivos Android deben instalar aplicaciones con moderación y sólo después de investigar la reputación de la aplicación y su creador.