Classen et al.

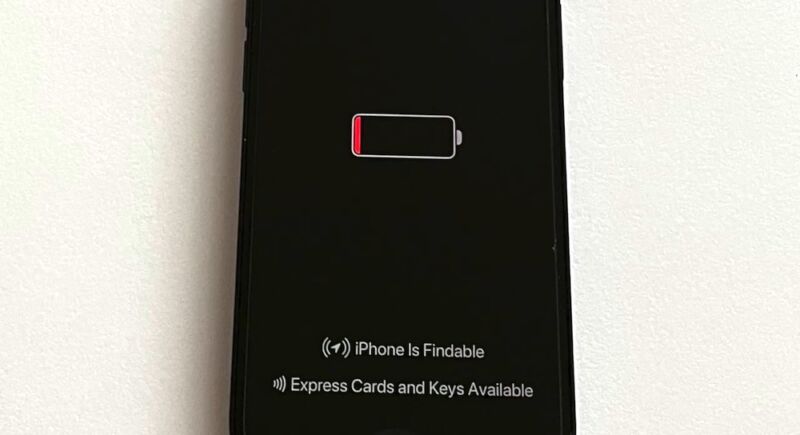

Cuando apagas un iPhone, no se apaga por completo. Los chips dentro del dispositivo continúan funcionando en modo de bajo consumo, lo que permite ubicar los dispositivos perdidos o robados usando Find My o usando tarjetas de crédito y llaves del auto después. Los investigadores ahora han encontrado una manera de abusar de este mecanismo permanente para ejecutar malware que permanece activo incluso cuando el iPhone parece estar apagado.

Resulta que el chip Bluetooth del iPhone, que es esencial para ejecutar funciones como Buscar mi trabajo, no tiene ningún mecanismo para firmar digitalmente o incluso encriptar el firmware que está ejecutando. Académicos de la Universidad Técnica Alemana de Darmstadt han descubierto cómo explotar esta falta de endurecimiento para ejecutar firmware malicioso que permite al atacante rastrear la ubicación del teléfono o ejecutar nuevas funciones cuando el dispositivo está apagado.

Este video proporciona información sobre algunas de las formas en que puede funcionar un ataque.

La investigación es la primera, o al menos entre las primeras, en investigar el riesgo que representan los chips que funcionan en modo de bajo consumo. No debe confundirse con el modo de bajo consumo de iOS para ahorrar batería, el modo de bajo consumo (LPM) en esta investigación permite que los chips responsables de Near Field Communication, Ultra Wideband y Bluetooth funcionen en un modo especial que puede permanecer encendido durante 24 horas. después de que se apague un dispositivo.

«La implementación actual de LPM en los iPhone de Apple es opaca y agrega nuevas amenazas», escribieron los investigadores en un papel lanzado la semana pasada. «Debido a que la compatibilidad con LPM se basa en el hardware del iPhone, no se puede eliminar con las actualizaciones del sistema. Por lo tanto, tiene un efecto duradero en el modelo de seguridad general de iOS. Hasta donde sabemos, somos los primeros en analizar las funciones LPM no documentadas introducidas en iOS 15 y descubrió varios problemas.

Agregaron: “El diseño de las características de LPM parece estar impulsado principalmente por la funcionalidad, sin tener en cuenta las amenazas externas a las aplicaciones previstas. Find My After Power Off convierte los iPhone apagados en dispositivos de rastreo por diseño, y la implementación en el firmware de Bluetooth no es a prueba de manipulaciones.

Los resultados tienen un valor real limitado ya que las infecciones requerían un iPhone con jailbreak, lo que en sí mismo es una tarea difícil, especialmente en un contexto adverso. Sin embargo, apuntar a la función siempre activa de iOS podría resultar útil en escenarios posteriores a la explotación por parte de malware como Pegaso, la sofisticada herramienta de explotación de teléfonos inteligentes de NSO Group, con sede en Israel, que los gobiernos de todo el mundo utilizan habitualmente para espiar a los adversarios. También es posible infectar chips en caso de que los piratas informáticos descubran vulnerabilidades de seguridad que son susceptibles de explotaciones en vivo similares a Éste que funcionó contra los dispositivos Android.

Además de permitir que el malware se ejecute cuando el iPhone está apagado, los exploits dirigidos a LPM también podrían permitir que el malware se ejecute de manera mucho más discreta, ya que LPM permite que el firmware ahorre energía de la batería. Y, por supuesto, las infecciones de firmware ya son extremadamente difíciles de detectar porque requieren una gran experiencia y un equipo costoso.

Los investigadores dijeron que los ingenieros de Apple revisaron su artículo antes de que se publicara, pero los representantes de la compañía nunca comentaron sobre su contenido. Los representantes de Apple no respondieron a un correo electrónico en busca de comentarios sobre esta historia.

En última instancia, Find My y otras funciones habilitadas para LPM ayudan a brindar seguridad adicional, ya que permiten a los usuarios ubicar dispositivos perdidos o robados y bloquear o desbloquear las puertas del automóvil incluso cuando las baterías están agotadas. Pero la investigación revela una espada de doble filo que hasta ahora ha pasado desapercibida.

“Los ataques de hardware y software similares a los descritos han demostrado ser prácticos en un entorno del mundo real, por lo que los temas discutidos en este documento son oportunos y prácticos”, John Loucaides, vicepresidente senior de estrategia de firmware de la empresa de seguridad Eclypsium. «Esto es típico para todos los dispositivos. Los fabricantes agregan funciones constantemente y con cada nueva función surge una nueva superficie de ataque».