Se ha sorprendido a los delincuentes utilizando un truco inteligente para hacerse pasar por el sitio web del navegador Brave y usarlo en los anuncios de Google para difundir malware que se apodera de los navegadores y roba los datos confidenciales de los sitios web.

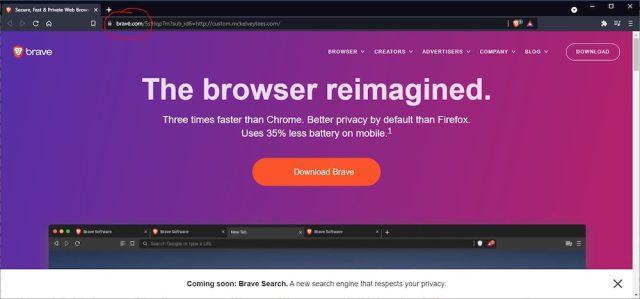

El ataque funcionó registrando el dominio xn – brav-yva[.]com, una cadena codificada que usa lo que se llama punycode para representar valiente[.]com, un nombre que cuando se muestra en las barras de direcciones de los navegadores se parece a brave.com, donde la gente descarga el navegador Brave. Valiente[.]com (tenga en cuenta el énfasis en la letra E) era casi una réplica perfecta de brave.com con una excepción: el botón «Descargar Brave» recuperó un archivo que instalaba malware llamado ArechClient y SectopRat.

De Google al malware en 10 segundos planos

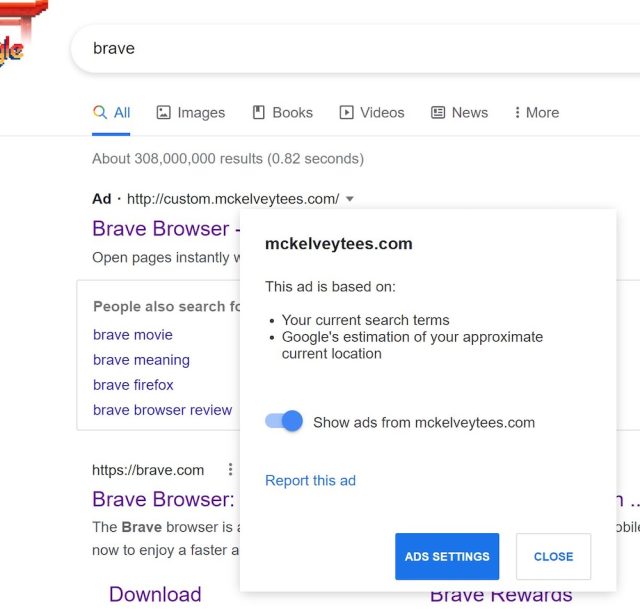

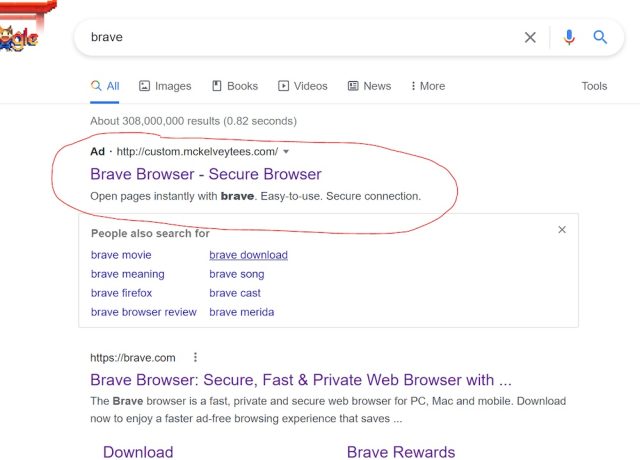

Para dirigir el tráfico al sitio falso, los estafadores compraron anuncios en Google que se mostraban cuando las personas buscaban material relacionado con navegadores. Los anuncios parecían bastante benignos. Como muestran las imágenes a continuación, el dominio mostrado para un anuncio era mckelveytees.com, un sitio que vende ropa para profesionales.

Pero cuando las personas hicieron clic en uno de los anuncios, los llevaron a varias áreas intermedias hasta que terminaron aterrizando en bravė[.]com. Jonathan Sampson, un desarrollador web que trabaja en Brave, dijo que el archivo disponible para descargar era una imagen ISO de 303 MB de tamaño y que en su interior había un único ejecutable.

VirusTotal mostró inmediatamente un puñado de motores antimalware que detectan ISO y EXE. En el momento de la publicación de este artículo, el Imagen ISO tuvo ocho detecciones y el exe tenía 16 años.

El malware detectado tiene varios nombres, incluidos ArechClient y SectopRat. A Análisis 2019 de la société de sécurité G Data a découvert qu’il s’agissait d’un cheval de Troie d’accès à distance capable de diffuser le bureau actuel d’un utilisateur ou de créer un deuxième bureau invisible que les attaquants pourraient utiliser pour naviguer En Internet.

En un análisis de seguimiento Lanzado en febrero, G Data dijo que el malware se había actualizado para agregar nuevas características y capacidades, incluidas las comunicaciones cifradas con servidores de comando y control controlados por los atacantes. A análisis separado descubrió que tenía «capacidades como iniciar sesión en el servidor C2, crear perfiles del sistema, robar el historial del navegador de navegadores como Chrome y Firefox».

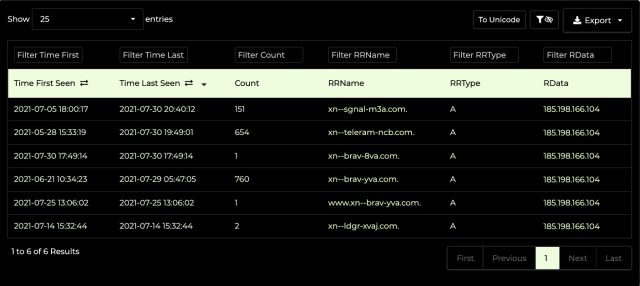

Como muestra esta búsqueda de DNS pasiva de DNSDB Scout, la dirección IP que albergaba el sitio falso de Brave albergaba otros dominios de código puny sospechosos, incluidos xn--ldgr-xvaj.com, xn--sgnal-m3a.com, xn- – teleram-ncb .com y xn--brav-8va.com. Estos se traducen respectivamente a lędgėr.com, sīgnal.com teleģram.com y bravę.com. Todos los dominios se han registrado a través de NameCheap.

Un viejo ataque que todavía está en su apogeo

Martijn Grooten, jefe de investigación de inteligencia de amenazas de la firma de seguridad Silent Push, se preguntó si el atacante detrás de esta estafa alojaba otros sitios similares en otras direcciones IP. Usando un producto Silent Push, buscó otros dominios de Punycode registrados a través de NameCheap y usando el mismo host. Afectó a otros siete sitios igualmente sospechosos.

la resultados, incluido el código puny y el dominio traducido, son:

- xn – screncast-ehb.com – screēncast.com

- xn – flghtsimulator-mdc.com – flīghtsimulator.com.

- xn – brav-eva.com – bravē.com

- xn – xodus-hza.com – ēxodus.com

- xn – tradingvew-8sb.com – tradingvīew.com

- xn--torbrwser-zxb.com—torbrwser.com

- xn – tlegram-w7a.com – tēlegram.com

Google eliminó los anuncios maliciosos después de que Brave los llamó la atención de la empresa. NameCheap eliminó los dominios maliciosos después de recibir una notificación.

Una de las cosas tan malas de estos ataques es lo difíciles que son de detectar. Dado que el atacante tiene control total sobre el dominio de punycode, el sitio del impostor tendrá un certificado TLS válido. Cuando este dominio aloja una réplica exacta del sitio web falsificado, incluso las personas preocupadas por la seguridad pueden ser engañadas.

Desafortunadamente, no existe una forma clara de evitar estas amenazas, excepto tomando unos segundos adicionales para inspeccionar la URL tal como aparece en la barra de direcciones. Los ataques que utilizan dominios basados en punycode no son nuevos. El robo de identidad de Brave.com esta semana sugiere que no pasarán de moda en el corto plazo.