El FBI pasó gran parte del martes en una amarga pelea en línea con uno de los grupos de ransomware más agresivos de Internet después de tomar el control de la infraestructura que el grupo utilizó para generar más de 300 millones de dólares en pagos ilícitos hasta la fecha.

Tôt mardi matin, le site Web sombre appartenant à AlphV, un groupe de ransomware également connu sous le nom de BlackCat, a soudainement commencé à afficher une bannière indiquant qu’il avait été saisi par le FBI dans le cadre d’une action coordonnée des fuerzas del orden. Atrás quedó todo el contenido que AlphV había publicado previamente en el sitio.

Al mismo tiempo, el Ministerio de Justicia dicho había interrumpido las operaciones de AlphV al lanzar una herramienta de software que permitiría a aproximadamente 500 víctimas de AlphV restaurar sus sistemas y datos. En total, dijeron funcionarios del Departamento de Justicia, AlphV había extorsionado aproximadamente 300 millones de dólares a 1.000 víctimas.

A declaración jurada revelado en un tribunal federal de Florida, reveló que la interrupción involucró a agentes del FBI que obtuvieron 946 claves privadas utilizadas para alojar los sitios de comunicaciones de las víctimas. El documento legal establece que las claves se obtuvieron con la ayuda de una fuente humana confidencial que había «respondido a un anuncio publicado en un foro en línea de acceso público solicitando candidatos para puestos afiliados a Blackcat».

«Al desbaratar el grupo de ransomware BlackCat, el Departamento de Justicia ha vuelto a atacar a los piratas informáticos», dijo la Fiscal General Adjunta Lisa O. Monaco en el anuncio del martes. “Gracias a una herramienta de descifrado proporcionada por el FBI a cientos de víctimas de ransomware en todo el mundo, las empresas y las escuelas pudieron reabrir, y los servicios de atención médica y de emergencia pudieron volver a estar en línea. Continuaremos dando prioridad a la disrupción y poniendo a las víctimas en el centro de nuestra estrategia para desmantelar el ecosistema que alimenta el ciberdelito.

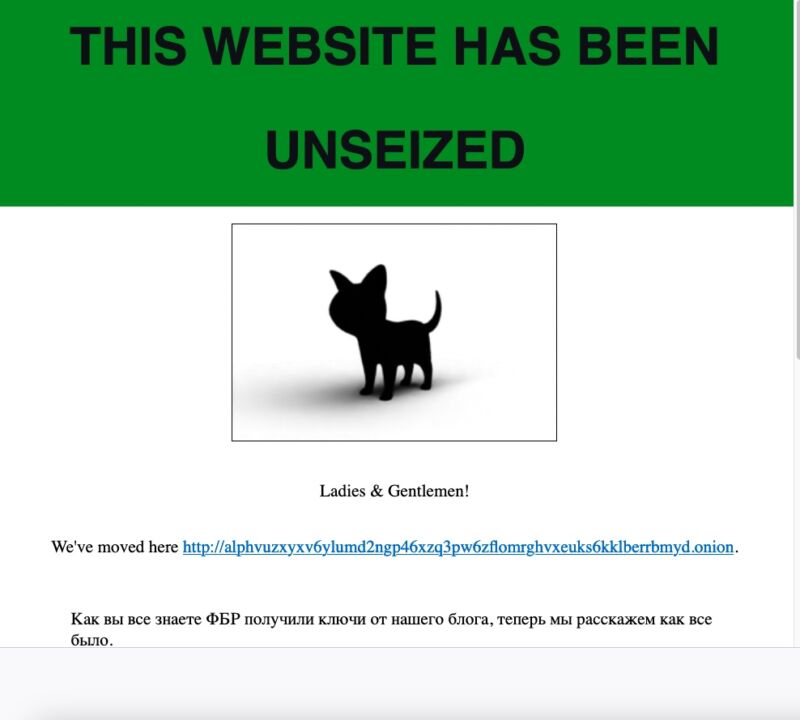

En cuestión de horas, el aviso de incautación del FBI publicado en el oscuro sitio web de AlphV desapareció. En su lugar había un nuevo anuncio que proclamaba: “Este sitio web no ha sido confiscado. » El nuevo aviso, escrito por funcionarios de AlphV, resta importancia a la acción del FBI. Si bien no cuestionan la eficacia de la herramienta de descifrado para 400 víctimas, los funcionarios de AlphV dijeron que la interrupción impediría el descifrado de datos pertenecientes a otras 3.000 víctimas.

“Ahora, gracias a ellos, más de 3.000 empresas nunca recibirán sus claves”.

A medida que pasaban las horas, el FBI y AlphV compitieron por el control del sitio web oscuro, cada uno anulando las notificaciones del otro.

Un investigador describió la lucha en curso como un “remolcador tor”, una referencia a Tor, la red de servidores que permite a los usuarios navegar y publicar sitios web de forma anónima. Como la mayoría de los grupos de ransomware, AlphV aloja sus sitios a través de Tor. Este acuerdo no sólo impide que los investigadores encargados de hacer cumplir la ley identifiquen a los miembros del grupo, sino que también les impide obtener órdenes judiciales que exijan que el proveedor de alojamiento web ceda el control del sitio.

La única forma de controlar una dirección Tor es tener una clave de cifrado privada dedicada. Una vez que el FBI lo obtuvo, los investigadores pudieron emitirle el aviso de incautación del martes. Como AlphV también retuvo la clave, los miembros del grupo también eran libres de publicar su propio contenido. Dado que Tor hace imposible cambiar la clave privada correspondiente a una dirección, ninguna de las partes pudo bloquear a la otra.

Con ambas partes estancadas, AlphV decidió eliminar algunas de las restricciones que anteriormente imponía a sus afiliados. En el modelo común de ransomware como servicio, son los afiliados quienes realmente piratean a las víctimas. Si tienen éxito, los afiliados utilizan el ransomware y la infraestructura AlphV para cifrar datos y luego negociar y facilitar un pago utilizando Bitcoin u otra criptomoneda.

Hasta ahora, AlphV imponía normas a sus afiliados que les prohibían atacar hospitales e infraestructuras críticas. Ahora estas reglas ya no se aplican a menos que la víctima se encuentre en la Comunidad de Estados Independientes, una lista de países que alguna vez formaron parte de la ex Unión Soviética.

«Gracias a sus acciones, estamos introduciendo nuevas reglas, o mejor dicho, estamos eliminando TODAS las reglas excepto una, no se puede tocar la CEI, ahora se pueden bloquear hospitales, centrales nucleares, cualquier cosa, no importa dónde», dice AlphV aviso. El aviso decía que AlphV también permitía a los afiliados quedarse con el 90 por ciento de cualquier pago de rescate que recibieran, y que los afiliados «VIP» recibirían programación privada en centros de datos aislados separados. Es probable que la medida sea un intento de evitar una posible deserción de afiliados asustados. a través del acceso del FBI a la infraestructura de AlphV.

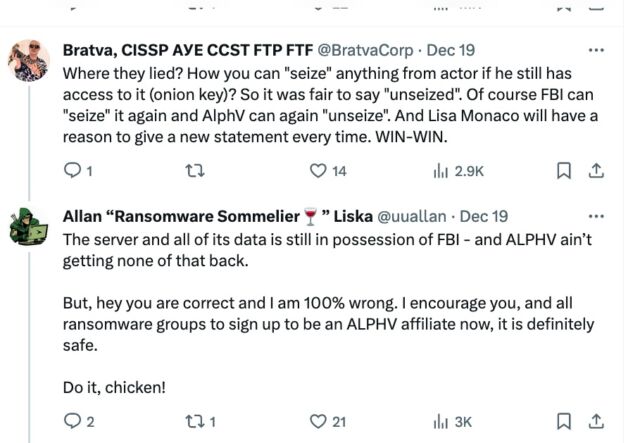

Este ir y venir ha llevado a algunos a decir que la interrupción había fracasado, ya que AlphV mantiene el control de su sitio y continúa conservando los datos que robó de las víctimas. En una discusión en las redes sociales con uno de estos críticos, respondió el experto en ransomware Allan Liska.

«El servidor y todos sus datos todavía están en posesión del FBI, y ALPHV no está recopilando nada de eso», escribió Liska, investigadora de amenazas de la firma de seguridad Recorded Future.

“Pero bueno, tú tienes razón y yo estoy 100% equivocado. Le animo a usted y a todos los grupos de ransomware a registrarse ahora para convertirse en afiliado de ALPHV, definitivamente es seguro. ¡Hazlo, gallina!